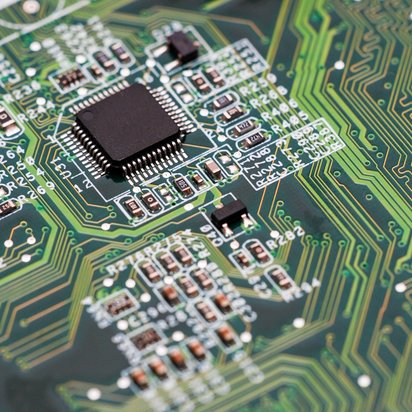

Der Cyber Resilience Act der Europäischen Union zielt darauf ab, die Cybersicherheit von Produkten mit digitalen Elementen zu verbessern. Betroffen sind Hersteller, Importeure und Händler solcher Produkte, die in der EU auf den Markt gebracht werden. Dies umfasst eine breite Palette von Produkten, von IoT-Geräten sowie Softwareanwendungen, die mit dem Internet verbunden sind oder digitale Funktionen haben bis hin zu Industrie-Komponenten.

Der Act legt Anforderungen an die Cybersicherheit fest, die diese Produkte erfüllen müssen, bevor sie in der EU verkauft werden dürfen. Dazu gehören unter anderem Sicherheitsmaßnahmen, die während des gesamten Lebenszyklus des Produkts aufrechterhalten werden müssen, sowie die Verpflichtung zur Offenlegung von Sicherheitslücken und zur Bereitstellung von Sicherheitsupdates.

Unternehmen, die solche Produkte herstellen, importieren oder vertreiben, müssen sicherstellen, dass ihre Produkte den im Cyber Resilience Act festgelegten Standards entsprechen, um rechtliche und finanzielle Konsequenzen zu vermeiden.

Nur wenige Produktarten sind dagegen vom CRA ausgenommen. Darunter z. B. nicht-kommerzielle Open-Source-Softwareprodukte.