Ihre C-ITS-Lösung auf Sicherheit geprüft

Die Autowelt von morgen ist geprägt durch Fahrzeuge, die untereinander, aber auch mit der straßenseitigen Infrastruktur und weiteren Verkehrsteilnehmern kommunizieren. Cooperative Intelligent Transports Systems (C-ITS) und Car2X-Kommunikation repräsentieren dabei schon heute die Zukunft der intelligenten Fahrzeugvernetzung. Das Herzstück: Eine vertrauenswürdige und vor allem sichere Informations- und Kommunikationstechnologie.

Wir unterstützen Sie auf Ihrem Weg zu einer IT-sicheren C-ITS-Lösung: Von der Planung oder Weiterentwicklung über die Prüfung bis hin zur erfolgreichen Zertifizierung nach den Sicherheitsanforderungen der Europäischen Kommission.

Unsere Leistungen im Bereich C-ITS im Überblick

Workshops

Projektspezifische Workshops zur Vorbereitung auf eine C-ITS-Zertifizierung.

Projekt-Support

Begleitung & Unterstützung beim Aufbau einer Public-Key-Infrastruktur (PKI).

Analyse / Evaluierung

Bewertung angewendeter Sicherheitsverfahren & Einstufung des aktuellen Sicherheitsniveaus.

Zertifizierung / Konformitätsbewertung

Prüfung der Prozesse & Dokumentation nach den Sicherheitsanforderungen der EU-Kommission.

C-ITS Stations: Evaluation & Zertifizierung nach Common Criteria

Alles aus einer Hand: Über diese Leistungen hinaus bieten wir Ihnen auch die geforderte Evaluation & Zertifizierung der C-ITS Stations und Kryptomodule nach den Common Criteria und den relevanten Schutzprofilen (Protection Profiles) an. Zu den C-ITS Stations zählen feste (z.B. Straßenschild) oder mobile Entitäten (z.B. PKW) im Straßenverkehr, die durch entsprechende Hersteller („Manufacturer“) erstellt werden.

Instanzen, die wir im Rahmen von C-ITS prüfen

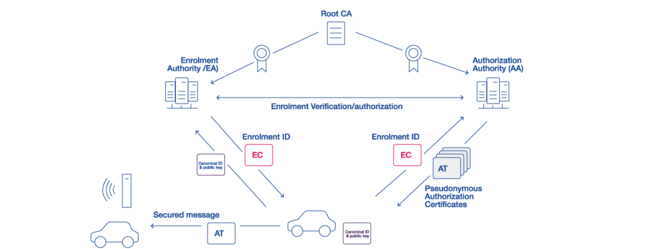

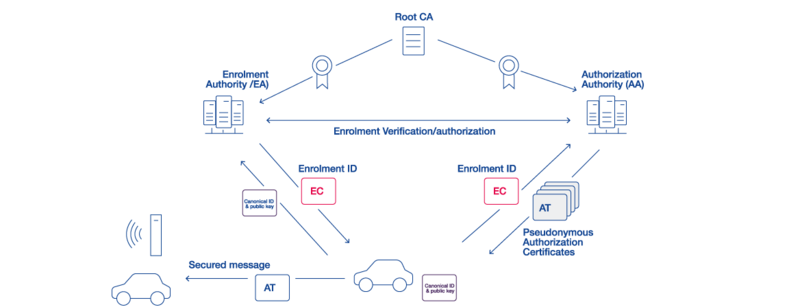

Als "Accredited PKI Auditor" auditieren wir Root-CAs, Enrolment Authorities (EA) und Authorization Authorities (AA) nach der Certificate Policy (CP) und damit nach dem Anhang 3 des Delegated Act (DA).

Root-CA

Die Root-CA ist die Stammzertifizierungsinstanz, die den Vertrauensanker für die EA und AA bildet und EA bzw. AA berechtigt, Zertifikate unterhalb der Root-CA auszustellen.

Enrolment Authority

Die EA authentifiziert die C-ITS Stations und ermöglicht ihnen den Zugang zur ITS-Kommunikation (in Richtung der AA). Dazu berechtigt die C-ITS Station das Enrolment Credential (EC), welches die EA an die C-ITS Station nach erfolgreicher Authentisierung verschickt.

Authorization Authority

Die AA stellt für die C-ITS Station einen verbindlichen Nachweis darüber aus, dass bestimmte ITS-Dienste genutzt werden dürfen. Dazu berechtigt die C-ITS Station das Authorization Ticket (AT), welches die AA auf Grundlage des Vertrauens zur EA an die C-ITS Station verschickt.

C-ITS trust model

Eingeordnet werden diese 3 Instanzen in das "C-ITS trust model", das ein System darstellt, welches das Vertrauen zwischen den C-ITS Stations verantwortet. Es handelt sich dabei um eine Public Key Infrastructure (PKI), die aus Root-CAs, dem C-ITS Point Of Contact (CPOC), dem Trust List Manager (TLM), Enrolment Authorities (EAs), Authorization Authorities (AAs) und einem sicheren Netz besteht.

Die jeweiligen Instanzen stellen in diesem Zusammenhang nicht nur einzelne PKI-Komponenten dar, sondern sind zum Teil jede für sich eine Organisation in Form einer kommerziellen Einheit, eine gemeinsame Interessengruppe, eine nationale und/oder europäische Organisation.

Ihre Vorteile auf einen Blick

- Objektiver Nachweis über die Erfüllung europäischer IT-Vorgaben

- Nachweis, dass Ihre Sicherheitsmaßnahmen gezielt, wirksam und nachhaltig zum Einsatz kommen

- Identifizierung & Behebung von Schwachstellen und Reduzierung von IT-Risiken

- Vertrauensgewinn bei Kunden & Partnern

- Kontinuierliche Verbesserung der IT-Sicherheit Ihrer C-ITS-Lösung

- Die erfolgreiche Auditierung dient als Voraussetzung für die Aufnahme der Root-CA in die European Certificate Trust List (ECTL)

C-ITS: Was spricht für eine Prüfung oder Zertifizierung?

C-ITS-Dienste basieren im Wesentlichen auf Kommunikationstechnologien, die es ihnen ermöglichen, in pseudonymisierter Weise mit Fahrzeugen, straßenseitigen Infrastrukturen oder weiteren Verkehrsteilnehmern zu kommunizieren. Mit einer Prüfung oder Zertifizierung Ihrer C-ITS-Lösung weisen Sie objektiv nach, dass diese Kommunikation und der dahinterstehende Austausch von Informationen die Sicherheitsanforderungen der Europäischen Kommission erfüllen.

Prüf- und Zertifizierungsgrundlage bildet dabei die delegierte Verordnung (Delegated Act) zur Ergänzung der Richtlinie 2010/40/EU, die durch die EU-Kommission im März 2019 veröffentlicht wurde. Diese beinhaltet konkrete Spezifikationen für die Bereitstellung von C-ITS-Lösungen und beschreibt damit die rechtlichen Mindestanforderungen für die Interoperabilität von C-ITS.

Noch ist die delegierte Verordnung nicht verpflichtend. Daher nehmen Sie mit einer C-ITS-Zertifizierung eine entscheidende Vorreiterrolle ein und tragen aktiv dazu bei, den vernetzten Straßenverkehr der Zukunft (IT-)sicherer zu machen.

Download: C-ITS-Whitepaper

Sie möchten mehr über die Prüfung und Zertifizierung von Cooperative Intelligent Transport Systems erfahren? Dann ist unser Whitepaper genau das Richtige für Sie. Erhalten Sie einen Einblick in das C-ITS-Vertrauensmodell, erfahren Sie mehr über die operativen und adminstrativen Rollen (Player) und machen Sie sich mit den PKI-Sicherheitsanforderungen vertraut. Ferner beschreibt das Whitepaper einen typischen Projektablauf vom initialen Workshop bis hin zur Zertifizierung, liefert eine dazugehörige Anforderungsübersicht und zeigt die für die Auditierung notwendigen Dokumente auf.

Download

Sie haben Fragen? Wir helfen gerne!

Tel.: +49 201 8999-536

m.wiedenhorst@tuvit.de